W DeFi właśnie miał miejsce kolejny straszny exploit. Tym razem ofiarą jest zdecentralizowany protokół Cover, w wyniku którego haker wydrukował na swojej platformie ponad 40 bilionów tokenów COVER.

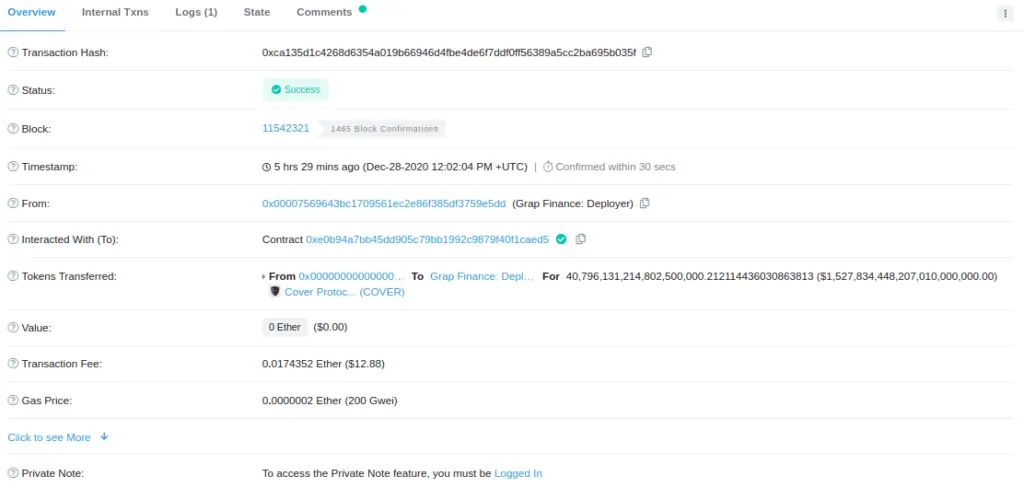

Protokół z DeFi, Protokół okładki, właśnie poinformowało na swoim koncie na Twitterze o jednym z największych incydentów, jakie miały miejsce w zdecentralizowanych ekosystemach finansowych w tym roku. Cover Protocol padł ofiarą exploita, w ramach którego hakerowi udało się wybić lub wydrukować naprawdę niezwykłą, niezwykłą i wyjątkową liczbę tokenów COVER. Ponad 40 bilionów COVER, a dokładniej ogółem 40.796.131.214.802.500.000,21 XNUMX XNUMX XNUMX XNUMX XNUMX XNUMX tokenów POKRYCIA, zostały wybite na platformie w ten poniedziałek, a ich wartość wynosiła ponad 12,2 biliarda dolarów według aktualnej ceny tokena na rynkach w momencie tej publikacji.

źródło: Etherscan

Według programów, obecnie wartość COVER na rynkach spadła o ponad 97% po ujawnieniu ataku CoinMarketCap, notowany na poziomie blisko 30 USD za jednostkę. Ze swojej strony CoinGecko, inny dostawca danych rynkowych dla kryptowaluty, oznacza spadek bliski 70% dla COVER, który na tej platformie utrzymuje wartość blisko 250 USD. W ostatnich dniach COVER osiągnął wartość ponad 1.400 USD, będąc jednym z tokenów DeFi o najwyższych zwrotach w ekosystemie w tym roku.

Może Cię zainteresować: Włam się do Pickle Finance, kolejnego projektu DeFi, który wpada w ręce hakerów

Co się stało?

Na swoim kanale Discord firma Cover Protocol wskazała, że przyczyną exploita był błąd w umowie rolniczej firmy Blacksmith, który umożliwiał hakerowi nieskończone bicie monet. W wiadomości twórcy Covera wskazali również, że pomimo exploita nie miało to wpływu na sam protokół, a jedynie na dostarczanie zachęt w COVER, gdzie haker był w stanie wydrukować jak najwięcej monet.

Podobnie deweloper znany jako Banteg, cytuje że reakcja twórców na ten atak była opóźniona, ponieważ w momencie jego wystąpienia większość z nich spała, a w momencie uświadomienia sobie exploita wybito już ponad 40 bilionów tokenów COVER. Banteg cytuje również, że badając wydarzenia w Cover, natknęli się na niesamowitą transakcję.

Ze swojej strony dyrektor ds. technologii Band Protocol, Sorawita Suriyakarna, zauważył, że jest to jak dotąd wyjątkowy atak w DeFi, ponieważ sposób, w jaki został przeprowadzony, nie znalazł odzwierciedlenia w żadnym z ataków i exploitów, do których wcześniej doszło w ramach tych protokołów. Suriyakarn wyjaśniono że jego zdaniem atak został przeprowadzony w następujący sposób: „Wpłać żetony LP do kontraktu kowalskiego; Wycofaj prawie wszystkie tokeny LP, aby zawyżyć „accRewardsPerToken”; Ponownie zdeponuj tokeny LP (to jest interesująca część); Odbierz nagrody COVER i oszukaj kontrakt, aby wybić bilion tokenów COVER o wartości 1 biliona dolarów.

W ten sposób Suriyakarn wyjaśnia, że hakerowi udało się oszukać protokół, wykorzystując obecną lukę polegającą na nieprawidłowym wykorzystaniu pamięci i pamięci masowej w Solidity w celu zablokowania nieskończonych środków.

Nieoczekiwany zwrot

Zanim zespół Cover Protocol dowiedział się o ataku, haker zlikwidował już prawie 11.700 XNUMX tokenów COVER w ramach zdecentralizowanej giełdy (DEX) 1INCH i w ramach tego protokołu wymieniłem równowartość około 5 milionów dolarów. Podobno wymiany dokonano na 1.000.000 1.400 90 DAI, XNUMX ETH i XNUMX WBTC.

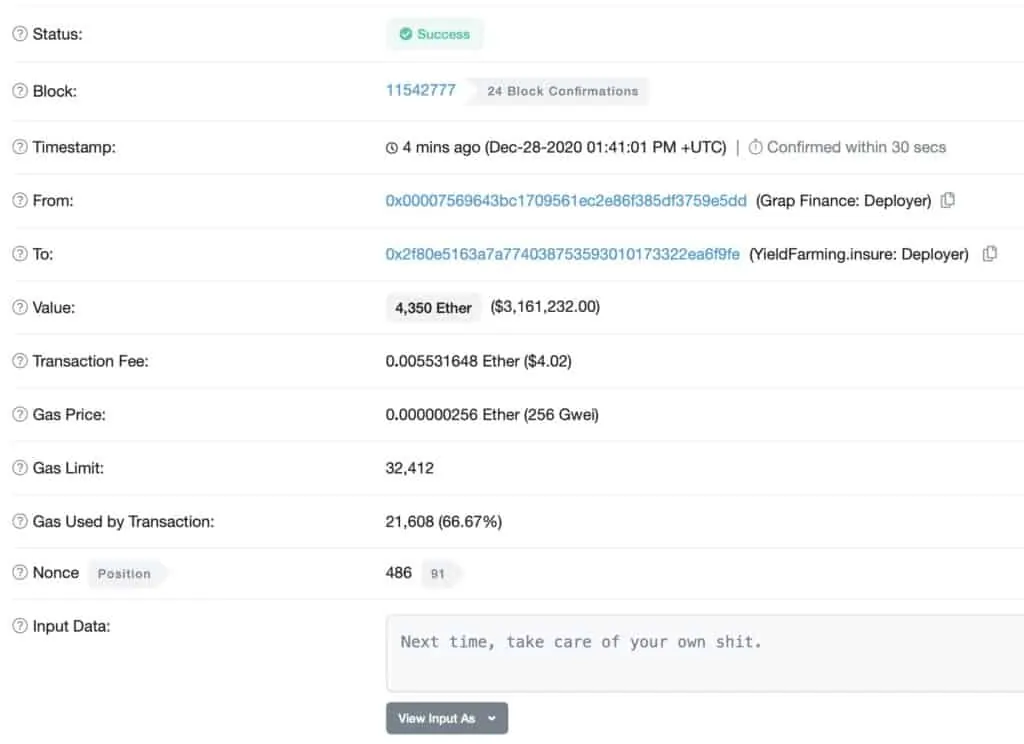

Jednak w nieoczekiwanym momencie Grap.finanse, znany haker umysłowy, przyznał się do ataku i zwrócił większość tych środków; jak dotąd ponad 3 miliony dolarów w ETH, oprócz imponującej liczby tokenów COVER wybitych podczas ataku. Grap.finance zwróciło łącznie 4.350 ETH na rzecz Cover Protocol. Co więcej, haker zostawił twórcom wiadomość, że następnym razem powinni zająć się swoimi sprawami i spalić resztę wybitych tokenów.

źródło: Etherscan

Fuzja Defi z Yearn Finance

Cover Protocol to jeden z protokołów DeFi, który niedawno połączył się z Yearn Finance, protokołem DeFi zapewniającym farmę plonów. W momencie fuzji deweloper Yearn Finance, Andre Cronje, zauważył, że fuzja przyniesie korzyści obu protokołom, poprawiając kompetencje i podstawowe funkcje obu. W ten sposób zintegrowałyby nowe produkty, które uczyniłyby je bardziej atrakcyjnymi dla inwestorów i użytkowników zdecentralizowanego ekosystemu.

W ramach tej fuzji Cover będzie działać jako dostawca zasięgu dla innych protokołów DeFi, umożliwiając społecznościom i programistom bezpieczne tworzenie własnych ekosystemów zasięgu bez dodatkowych kosztów ogólnych; Ponadto Twój token CLAIM stanie się aktywem, który można wypożyczyć na Yearn.

Ironia tego ataku polega na tym, że Cover to protokół ubezpieczeniowy i hedgingowy zaprojektowany, aby pomóc użytkownikom innych protokołów DeFi zmniejszyć ryzyko związane z awariami inteligentnych kontraktów tych ekosystemów. Ale teraz to ich użytkownicy potrzebują pomocy.

Okładka Przedwczesna śmierć protokołu?

Chociaż haker zwrócił praktycznie wszystkie środki do protokołu, exploit pozostaje problemem dla uczestników tego projektu i ogólnie dla społeczności DeFi. Z powodu tego niepowodzenia Protokół Przykrywczy może stracić wiele ze swojej wiarygodności. Wiele osób już zaczyna się zastanawiać, czy protokół ten został poddany audytowi, a jeśli tak, to dlaczego programiści nie odkryli istniejącej luki? Albo jeśli było tak, że ją znali i nie rozmawiali o tym. Tak czy inaczej, ataki i hacki na DeFi, które stały się szczególnie częste w tym roku i ostatnim kwartale, powodują wielkie rozczarowanie i niepewność w ekosystemie o takim samym potencjale finansowym jak DeFi.

Po ataku i gwałtownym spadku cen COVER giełdy takie jak Binance zamknęły operacje z tym tokenem, zawieszając wszystkie pary handlowe w celu ochrony swoich użytkowników. Binance ogłosiło integracja COVER na swoją listę tokenów handlowych 7 grudnia.

Jak dotąd programiści Cover Protocol i twórcy ekosystemu Yearn są pracy rozwiązać sytuację i pomóc protokołowi. Użytkownik Facu ⟠ sława.eth porównał te działania z Liga Sprawiedliwości, podkreślając, że istnieje i tyle „nie wracaj, kod”. Wreszcie Cover zauważył, że tak studiowanie możliwość uruchomienia nowego tokena COVER, z migawką protokołu sprzed wystąpienia ataku.

Kontynuuj czytanie: Hakerzy w Departamencie Skarbu i innych agencjach USA