Hackers aproveitam um bug nos caixas eletrônicos Bitcoin para desviar todos os fundos recebidos.

No dia 18 de agosto, a fabricante de Caixas eletrônicos Bitcoin, General Bytes, sofreu um ataque de dia zero, que permitiu que hackers se tornassem administradores por padrão e modificassem as configurações do ATM para que todos os fundos recebidos fossem automaticamente transferidos para os endereços de suas carteiras.

Para o momento, A quantidade de fundos roubados e o número de caixas eletrônicos Bitcoin que foram comprometidos não foram revelados., mas a empresa aconselhou as operadoras a atualizarem o software do ATM com urgência, a fim de solucionar a vulnerabilidade.

A empresa, que possui mais de 8.800 Caixas eletrônicos Bitcoin e opera em 120 países, também solicitou ao os usuários devem evitar usar caixas eletrônicos até que atualizem seu servidor para as versões 20220725.22 e 20220531.38 para clientes que executam 20220531.

Eles também aconselharam os clientes a modifique as configurações de firewall do seu servidor para que a interface de gerenciamento CAS só possa ser acessada a partir de endereços IP autorizados, entre outras coisas.

Por fim, a empresa alertou os clientes que deveriam revise sua “Configuração de criptografia de VENDA” para garantir que os hackers não fizeram alterações nas configurações para que os fundos recebidos sejam transferidos para eles e não para os clientes.

General Bytes também observou que realizar auditorias de segurança regulares de seus caixas eletrônicos Bitcoin desde sua criação em 2020 e que não encontraram esse tipo de vulnerabilidade em nenhum deles.

Como ocorreu o ataque aos caixas eletrônicos Bitcoin?

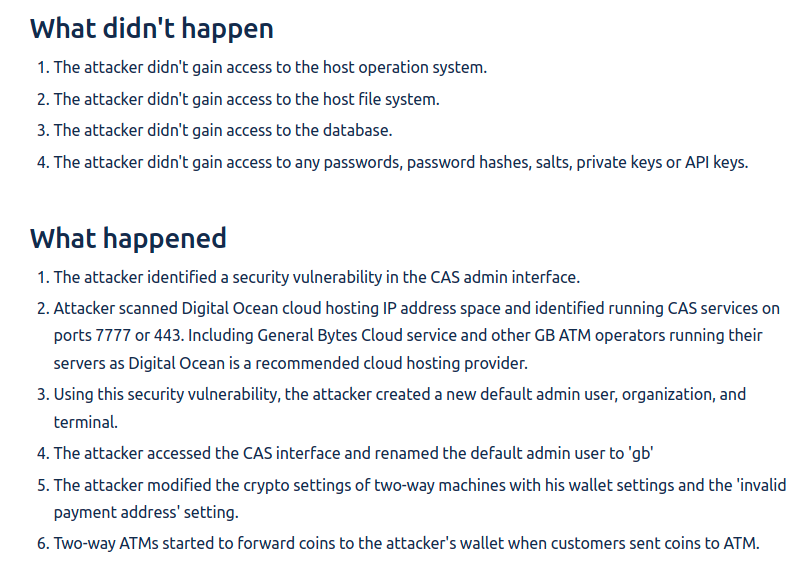

General Bytes publicou um artigo analisando o ataque. Nele, eles indicaram que os hackers realizaram uma ataque de vulnerabilidade de dia zero para acessar o servidor de aplicativos de criptomoeda (CAS) da empresa e sacar os fundos.

O servidor CAS gerencia toda a operação do ATM, que inclui o execução de compra e venda de criptografia nas bolsas e quais moedas são suportadas.

A General Bytes acredita que os hackers procuraram servidores expostos em execução no Portas TCP 7777 ou 443, incluindo servidores hospedados no próprio serviço de nuvem da General Bytes.

Dessa forma, os hackers se adicionaram como administrador por padrão no CAS e modificou as configurações de compra e venda de forma que qualquer criptografia recebida pelo caixa eletrônico Bitcoin fosse transferida para o endereço da carteira dos hackers.

[hubspot type=cta portal=20298209 id=38fb28e1-1dc1-40e3-9098-5704ca7fcb07]