W tym artykule opiniotwórczym, który przynosi nam ten tekst, napiszę o systemie wyłudzeń tzw ransomware. Rodzaj zagrożenia cybernetycznego powszechnie stosowanego w oszustwa związane z kryptowalutami. Właściwie nie jestem ekspertem w dziedzinie cyberbezpieczeństwa, ale jestem pewien, że będę w stanie podać kilka definicji i pokazać najnowsze statystyki dotyczące tego nowego modelu ataku, który stał się w ostatnim czasie tak popularny, że lektura tych linijek będzie interesująca.

Zacznę od krótkiego opisu, ponieważ samo słowo ransomware jest naprawdę przerażające i przerażające.

Un ransomware (z angielskiego okup, „ratunek” i towar, skrócenie oprogramowanie) lub „przejmowanie danych” w języku hiszpańskim, to rodzaj szkodliwy program który ogranicza dostęp do niektórych części lub plików OS zainfekowany i jednocześnie przejmuje Twoje dane, prosząc o okup w zamian za usunięcie tego ograniczenia.

Mówimy o złośliwym programie, który infekuje Twój komputer. Jego celem jest wyświetlanie komunikatów żądających zapłaty pieniędzy w celu przywrócenia działania systemu. Ten typ złośliwego oprogramowania to przestępczy system zarabiania pieniędzy, który można zainstalować za pomocą zwodniczych linków. Zawarte w wiadomości e-mail, wiadomości błyskawicznej lub witrynie internetowej, a nawet w przypadku innych rodzajów ataków zewnętrznych lub wewnętrznych. Ransomware ma możliwość zablokowania ekranu komputera lub zaszyfrowania ważnych domyślnych plików hasłem.

Ransomware atak, który jest w modzie

Jak wskazano na początku artykułu, ransomware To jest modne, bardzo modne i tak nazywa się system wymuszenia ransomware. Chociaż ataki stały się popularne od połowy 2010 roku, pierwszy znany atak został przeprowadzony pod koniec lat 80 Doktor Józef Popp.

Stworzenie to obejmowało pierwszy udokumentowany wariant oprogramowania ransomware z 1989 r. – trojana AIDS. Co ciekawe, szkodliwe oprogramowanie było rozpowszechniane za pośrednictwem poczty za pośrednictwem dyskietek, a w czerwcu 2013 r. jego wykorzystanie wzrosło na całym świecie. McAfee odnotowała w 2013 r., że tylko w pierwszym kwartale wykryła ponad 250 000 rodzajów ransomware jedyny w swoim rodzaju. Nie sądzisz, że to niesamowite i niepokojące?

El Ransomware Stało się to na tyle modne, że stało się usługą, z której korzystają niektórzy przestępcy. Oferują nawet tak, jakby to był produkt z supermarketu i mogę zapewnić, że produkt ten cieszy się dużym powodzeniem.

Cyberprzestępcy poszli o krok dalej, oferując Ransomware jako usługa o RaaS (z angielskiego Ransomware jako usługa). I z pewnością wkrótce będą one nawet notowane na rynku wtórnym lub trzeciorzędnym ze względu na siłę popytu i podaży. To oczywiście miła uwaga.

Produkt supermarketu z kodem kreskowym składa się z kompaktowego szkodliwego zestawu zdolnego do uruchomienia: ransomware. Zestaw ten jest sprzedawany/wynajmowany zainteresowanym stronom w ramach programu partnerskiego innym cyberprzestępcom, którzy zamierzają przeprowadzić atak. Oprócz oprogramowania dostarczają im: wiedzę techniczną oraz szczegółowe informacje dotyczące sposobu przeprowadzenia ataku ransomware za pomocą usługi. Oprócz platformy, która może nawet wyświetlać status ataku za pomocą pulpitu nawigacyjnego w czasie rzeczywistym.

Czasami, gdy atak się powiedzie, pieniądze z okupu są dzielone pomiędzy usługodawcę, kodera i atakującego, jak dobrzy przyjaciele i nie może być inaczej. Na przykład twórca zestawu może odebrać okup, udostępnić ofiarom narzędzie do odszyfrowania i zapłacić 70% wpływów za pośrednictwem Bitcoin do operatora. Moim zdaniem to naprawdę reprezentuje nową linię biznesową opartą na wyraźnym popycie, a kiedy jest popyt, już wiesz...system wyłudzeń tzw ransomware.

Wymuszenia, oprogramowanie ransomware i płatności Bitcoinami

Zwykle ransomware jest przesyłany jako trojański lub jako robak. W tym celu infekuje system operacyjny na przykład pobranym plikiem lub wykorzystując lukę w zabezpieczeniach. oprogramowanie. W tym momencie ransomware uruchomi się, zaszyfruje pliki użytkownika określonym kluczem. Ten klucz jest tylko twórcą ransomware wie o tym i sprowokuje użytkownika do odebrania tego w zamian za płatność i zwykle Bitcoin.

Kiedyś opisano zabawka W dalszej części omówię najnowsze wydarzenia, które miały miejsce w ostatnich latach. Dzięki udostępnieniu danych, wykresów i niektórych wskaźników można było z pierwszej ręki zaobserwować znaczenie tego nowego zjawiska przestępczego.

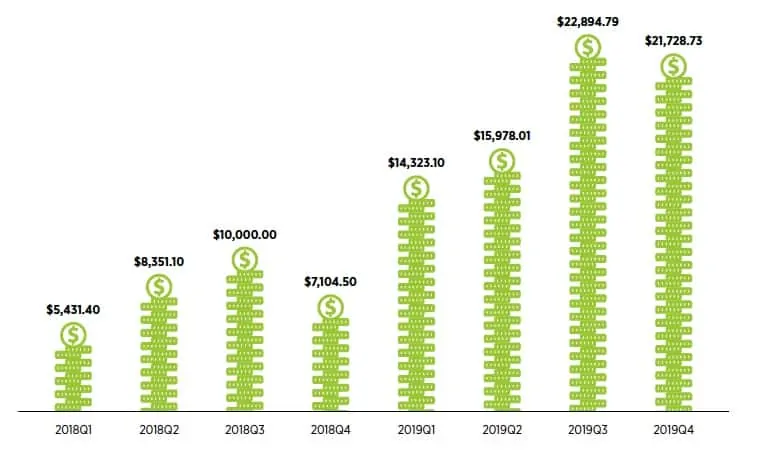

Aby rozpocząć przygotowanie tej części artykułu, powiem, że średnia kwota okupu za oprogramowanie ransomware kryptograficzne podwoiła się od 2018 roku.

Najwyraźniej średnia cena okupu za odszyfrowanie plików w 2019 r. wyniosła 115,123 XNUMX dolarów Bitcoin. Średnia kwota wykupu wzrosła trzykrotnie i wyniosła 21,700 XNUMX dolarów. Nieźle, jak widać, co zwiększa popyt na nasz produkt z kryminalnego supermarketu.

Wzrost kwoty okupu tłumaczy się faktem, że przestępcy zaczęli częściej atakować duże organizacje i wybierać ofiary, które mogą zapłacić więcej. Maksymalny wykup, który jest znany dla co najmniej jednego serwera, wyniósł $ 5 million i został opłacony przez organizację medyczną. Jednocześnie oszuści zażądali jeszcze więcej, żądając niegdyś 15 milionów dolarów za skradzione dane od firmy świadczącej usługi dla centrów danych i rozwiązania programowe.

Zacznijmy od przyspieszenia tego artykułu i przyjrzyjmy się pewnym danym.

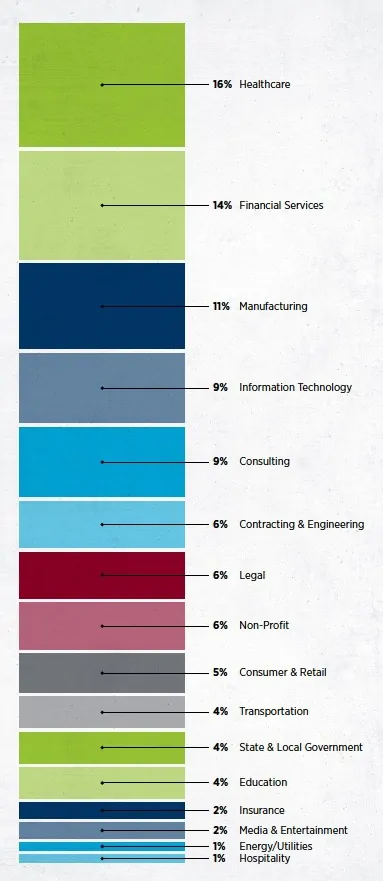

Na tym wykresie możemy zobaczyć, które sektory wykazały największy apetyt na przestępstwa.

Sektor zdrowia zyskuje wyróżnienie jako najbardziej docelowy sektor w 2019 r., gromadząc dużą liczbę firmy związane ze zdrowiem (w tym organizacje zajmujące się opieką zdrowotną, producenci wyrobów zdrowotnych i dostawcy technologii). W 2019 r. najczęściej wybieranym typem ataku na organizacje opieki zdrowotnej było oprogramowanie ransomware – padło ono ofiarą większej liczby ataków oprogramowania ransomware niż jakikolwiek inny typ i stanowiło znaczące 22% wszystkich analizowanych na całym świecie ataków.

Ataki mocno ucierpiały także organizacje zajmujące się opieką zdrowotną BEC Włamania do służbowych wiadomości e-mail stanowiące 15% zaobserwowanych incydentów, a także zagrożenia wewnętrzne i przypadkowe ujawnienia (odpowiednio 16% i 15%)

Aby ocenić inny punkt wykresu, zaznacz, że drugim najczęściej wybieranym sektorem były usługi finansowe, powodując 14% incydentów związanych z bezpieczeństwem. Większość klientów usług finansowych padła ofiarą większości ataków BEC; prawie 18% wszystkich BEC na świecie. Usługi finansowe również wypadły słabo w kategorii zagrożeń wewnętrznych – 16%, niezamierzonych incydentów narażenia na ryzyko – 17%, kategorii zagrożeń wewnętrznych – 18% i niezamierzonych incydentów narażenia – 20%.

Oczywiste jest, że witryny gromadzące dane są bardzo atrakcyjne i to właśnie skomentowałem, Williego Suttona kiedy oświadczył, że rabuje banki, bo tam są pieniądze.

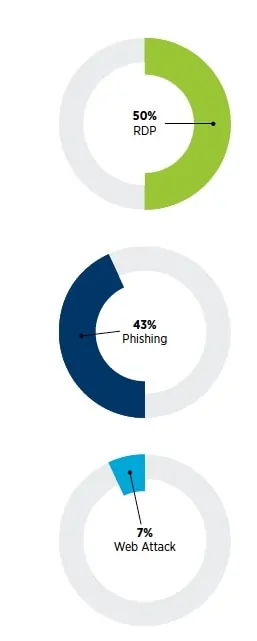

Kontynuując informacje i w odniesieniu do wektorów ataku, możemy pokazać ten wykres, na którym możemy je wyraźnie zidentyfikować.

Podstawą mojej opinii jest zachowanie rynku, które było głównym wektorem ataku Usługi PDR, które występuje w 50%. Jest to stały trend od 2018 roku do chwili obecnej. Protokół RDP umożliwia użytkownikom zdalne łączenie się z innymi urządzeniami lub sieciami opartymi na systemie Windows. Jest powszechnie używany przez dostawców usług IT lub pracowników zdalnych. Wdrażanie protokołu RDP bez odpowiednich kontroli może narazić systemy na zagrożenia. Na przykład słabe hasła, nieograniczony dostęp do Internetu, nieograniczona liczba prób uwierzytelnienia i korzystanie z przestarzałych protokołów RDP mogą pozostawić otwarte drzwi dla przestępczych podmiotów zagrażających.

Możesz być także zainteresowany: Bitcoin w czasach kryzysu i pandemii

Drugim wiodącym wektorem ataków dla wszystkich organizacji w 2019 r. są: Inżynieria społeczna. Zwykle nazywany phishingiem lub atakiem e-mail typu spear phishing. Socjotechnika wykorzystuje ludzkie zachowanie, a pracownik supermarketu grozi. Manipuluje ofiarą, aby podjęła pewne działania, które umożliwiają przestępcy dostęp do sieci lub danych organizacji. Najczęściej ma to miejsce poprzez nakłonienie ofiary do podania hasła na złośliwej stronie internetowej: jest to metoda znana jako „odbiór zaświadczeń”.

Trzecim wektorem ataków są ataki na aplikacje internetowe przeciwko systemom zewnętrznym. W tym przypadku pracownik supermarketu przestępczego zagraża zaufaniu, wykorzystując luki w aplikacjach internetowych w celu narażenia ofiary. Zapobieganie tym atakom może być trudne. Wymaga to bowiem rozległej wiedzy na temat wszystkich zaimplementowanych frameworków i zależności. Oprócz solidnego programu zarządzania lukami w zabezpieczeniach, który zapewnia aktualność systemów.

Zróbmy krok naprzód i odkryjmy niektóre warianty naszych produktów ransomware z supermarketów, jak lubię je nazywać.

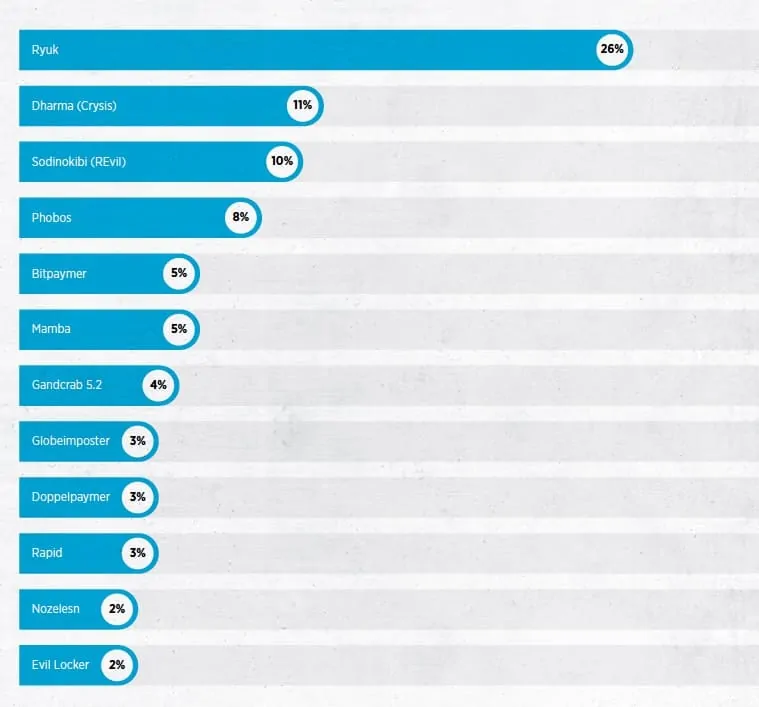

En 2017/18, złośliwe oprogramowanie Dharma (zwany także „Crysis”) i Sam Sam były najczęściej spotykane we wszystkich dochodzeniach kryminalnych. Stosowanie tych wariantów spadło pod koniec 2018 roku.

W 2019 r. wzrosła liczba odmian oprogramowania ransomware Ryuk. Sodinokibi (zwany także „REvilem”) i Fobos. Są to naprawdę dobre błędy, których liczba gwałtownie wzrosła w ciągu bieżącego roku. Fobos, prawie identyczny wariant Dharmy pojawił się na początku 2019 r. Chociaż uważa się, że Fobos został stworzony przez tę samą grupę zagrożeń lub supermarket przestępczy, która stworzyła i zarządzała Dharma ransomware.

Podobnie jak Fobos, Sodinokibi pojawił się również na początku 2019 roku. Powszechnie uważa się, że Sodinokibi jest z nim spokrewniony GandCrab, wcześniej popularny wariant oprogramowania ransomware obserwowany w 2017 i 2018 r. W porównaniu do innych rodzin oprogramowania ransomware, Sodinokibi ewoluował wyjątkowo szybko i był najbardziej pożądanym produktem.

W 2019 roku Sodinokibi był kilkakrotnie udoskonalany, przez co stał się trudniejszy do wykrycia i bardziej odporny na próby naprawienia go za pomocą inżynierii wstecznej. Ryuk Oprogramowanie ransomware, które pojawiło się po raz pierwszy w 2018 r., było najpopularniejszym wariantem w 2019 r. W zeszłym roku było ono niebezpiecznie skuteczne, częściowo ze względu na początkową taktykę ataku stosowaną przez przestępców. Z tego, co udało mi się udokumentować, Ryuk używa trojana bankowego o nazwie TrickBot Wyzwolić spam/phishing skuteczne kampanie przeciwko ofiarom.

JESTEM PEWIEN, ŻE WIELU CZYTELNIKÓW BĘDZIE ZADAWAĆ PIENIĄDZE Z OKUPU, A PONIEWAŻ NIE JEST TO W MÓJ STYLU, NIE ZOSTAWIĘ TEJ WĄTPLIWOŚCI W ATRAMENTIE I PRZYBLIŻAM DANE NA PONIŻSZYM WYKRESIE.

Średnia płatność okupu wzrosła jeszcze bardziej dramatycznie od początku 2018 r., zwiększając się o 300% od pierwszego kwartału 2018 r. do ostatniego kwartału 2019 r. I dlatego, jak już wspomniałem, jest to naprawdę aktywo, które reprezentuje bardzo dobry biznes liniowy, tak, biznes przestępczy.

Mając nadzieję, że wniosłem swoje ziarnko piasku w tę przestępczą dziedzinę, odrzucę artykuł moją opinią i cytatem.

W mojej opinii To niefortunna i niekończąca się wojna toczona na pierwszej linii frontu cyberprzestrzeni. Coraz częściej państwa i kompanie są znacznie lepiej wyposażone i wyszkolone do walki. Jednakże wielu z tych, którzy mogą bezpośrednio walczyć w tej wojnie, jest zmuszonych chwycić za broń i zastosować środki, które pozwolą im radzić sobie sami.

Chociaż ta wojna jest niewidoczna dla większości i toczy się w królestwie rozległego i nie do obrony Internetu. Koszty są wymierne i prawdziwie astronomiczne: Cyberprzestępczość jest problemem wszystkich i zagrożeniem dla wszystkich przedsiębiorstw, złowrogie widmo, którego nie można całkowicie ujarzmić. I dlatego musimy się kształcić i zajmować przestrzenie edukacyjne takie jak ta, w której oferujemy Akademia aby zrozumieć i zmniejszyć ryzyko.

Y Zakończę zapowiedzianym cytatem znanego żołnierza cyberprzestępczości.

Cyberprzestępczość prędko nie zniknie. To nie jest wojna z określonym końcem – to ciągła i rygorystyczna rutyna, wymagająca pracowitości, uwagi i doświadczenia. Ubierz się, okop się i walcz dalej. Dla generała Michael Hayden, emerytowany czterogwiazdkowy generał Sił Powietrznych Stanów Zjednoczonych, były dyrektor Centralnej Agencji Wywiadowczej (CIA) i były dyrektor Agencji Bezpieczeństwa Narodowego (NSA) Bez wątpienia propagator i uznany ekspert w dziedzinie bezpieczeństwa, wywiadu oraz globalnego terroryzmu i zagrożeń cybernetycznych.

Kontynuuj czytanie: Erebus, atak, który może cenzurować Bitcoin