Un hackeo en Ethereum ha afectado a cientos de usuarios con carteras inactivas. Con pérdidas de más de 800.000 dólares, la comunidad cripto investiga esta brecha de seguridad crítica.

Entre el 30 de abril y el 1 de mayo, más de 500 monederos que permanecieron inactivos durante periodos de entre 4 y 8 años fueron vaciados de forma repentina. El ataque, detectado inicialmente por el investigador on-chain @WazzCrypto, ha resultado en la pérdida de aproximadamente 800.000 dólares en activos digitales.

Los fondos, que incluyen ponad 218 000 ETH y diversos tokens, se consolidaron en una dirección identificada en Etherscan bajo la etiqueta «Fake_Phishing2831105». Poco después de la recolección, el atacante movió 324,74 ETH hacia THORChain, un protocolo de intercambio entre cadenas que suele ser utilizado para fragmentar el rastro de transacciones y dificultar la recuperación de los activos robados por parte de las autoridades.

Accede a cripto con seguridad aquíUn fallo del pasado expuso carteras inactivas en Ethereum

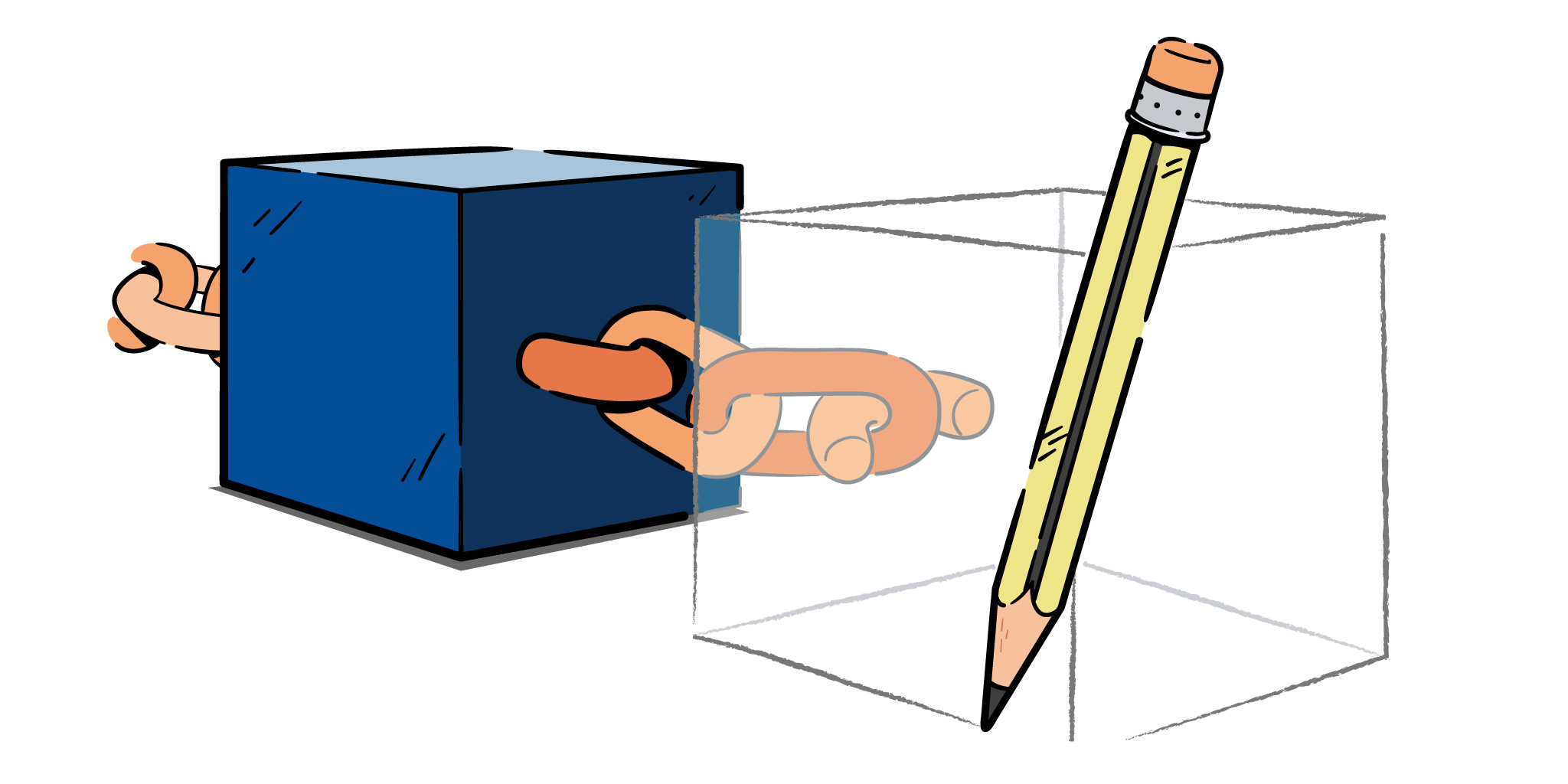

Más allá del movimiento de los fondos, la investigación se centra ahora en el origen de la vulnerabilidad. Según las fuentes, este incidente de seguridad se debió a un compromiso que reside directamente en la capa de la billetera y no en exploits de contratos inteligentes.

Las carteras afectadas pertenecen a una generación antigua de usuarios, lo que sugiere que el vector de ataque está relacionado con la forma en que se generaron o almacenaron las klucze prywatne hace casi una década.

El analista de blockchain WazzCrypto, quien lanzó la primera alerta en la red social X, indicó que estas cuentas no eran «hot wallets» recién creadas, sino activos con historia vinculados a herramientas de una etapa previa de la red. Otros investigadores independientes sugieren que el origen podría hallarse en una entropía débil en las aplicaciones de creación de carteras de aquella época, lo cual permite que las llaves privadas sean predecibles o vulnerables a ataques de fuerza bruta modernos.

La comunidad de usuarios está especulando sobre el origen de este ataque y una de las hipótesis con más peso técnico apunta a filtraciones históricas de gestores de contraseñas.

Algunos usuarios, como @TheTakenUser, – zauważyli que las frases semilla de las carteras afectadas estaban almacenadas en servicios como LastPass, que sufrió brechas de seguridad críticas en años anteriores. Puesto que los fondos permanecieron estáticos durante tanto tiempo, es probable que los atacantes hayan estado procesando bases de datos filtradas hasta encontrar las claves correspondientes a estos monederos con saldo.

Por su parte, el uso de THORChain para la salida de los fondos confirma una ejecución profesional, diseñada para romper la trazabilidad que ofrece el explorador de bloques de Ethereum y convertir el botín en activos difíciles de rastrear. ¿Realmente es seguro dejar fondos en una dirección antigua sin actualizar sus parámetros de seguridad? Los hechos ocurridos esta semana demuestran que la respuesta es un rotundo no.

No te expongas: opera cripto aquíUn recordatorio sobre el riesgo de la inactividad prolongada

Mantener fondos en criptomonedas sin movimiento no equivale a tenerlos protegidos, ya que la inactividad no mitiga el riesgo de una llave privada expuesta. Y, de hecho, este evento de seguridad rompe la percepción de que el almacenamiento a largo plazo es infalible si la raíz de la seguridad, es decir, la frase semilla, se generó con software obsoleto o se expuso digitalmente en algún momento de los últimos años.

Este reciente incidente de seguridad sigue a varios exploits que deterioraron la percepción de seguridad del ecosistema durante el pasado mes de abril, en el que la industria registró pérdidas superiores a los 625 millones de dólares debido a fallos en infraestructuras y errores de gestión en protocolos. Sin embargo, mientras ataques recientes como los de Protokół dryfu o KelpDAO ocurrieron debido al exploit de errores de código o infraestructura, el vaciado reciente de los 500 monederos de ETH apunta directamente a la custodia de las llaves privadas.

Para quienes poseen carteras creadas entre 2016 y 2022, la recomendación de los informes forenses es clara: la migración inmediata es la única solución fiable. No basta con cambiar contraseñas o revocar aprobaciones de contratos inteligentes; es necesario generar una nueva frase semilla desde un dispositivo de hardware de confianza y transferir la totalidad de los activos.

Además, según los expertos, resulta imperativo evitar cualquier herramienta web que prometa verificar si una cuenta es vulnerable o facilitar la recuperación, ya que estos sitios suelen ser plataformas de phishing diseñadas para capturar las llaves restantes.

Este hecho deja en evidencia, una vez más, que la seguridad en el mercado de las criptomonedas no es un estado estático, sino una práctica constante de actualización ante capacidades de cómputo y filtraciones de datos que hoy pueden descifrar lo que hace años se consideraba inexpugnable.

Kurs Blockchain

Poziom podstawowyZapisz się na kurs, na którym wyjaśnimy technologię blockchain w sposób przejrzysty, prosty i zwięzły, dzięki czemu będziesz miał jasne pojęcie, na czym polega ta nowa technologia.