Anonimowe źródło ujawniło w publikacji na GitHubie kilka poufnych danych na temat nowego chipa ATECC608A używanego w fizycznych portfelach Coldcard.

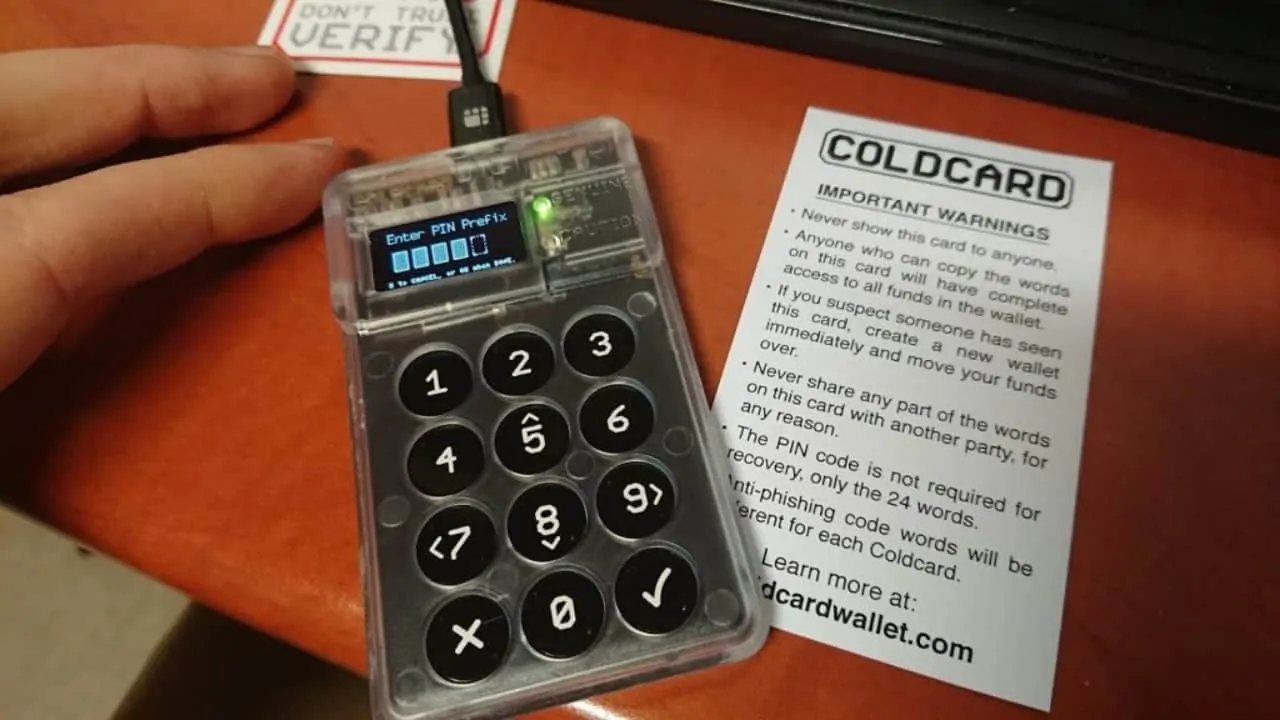

Poprzez publikacja Na GitHubie anonimowe źródło ujawniło poufne informacje na temat chipa zaimplementowanego w portfele sprzętowe Coldcard, jedna z najnowszych wersji portfeli fizycznych dla Bitcoin firmy MK3. W publikacji autor wskazuje, że wcześniej MK3 publikował kompletne karty katalogowe i aktualizacje swoich produktów, ale niestety od czasu chipa ATECC608A firma odmówiła dalszego publikowania informacji o swoich produktach. Podobnie autor zwraca uwagę, że poprzedni układ, tzw ATECC508A, zostanie wycofany i zastąpiony przez ATECC608A, o którym nie wiemy i nie mamy żadnych informacji.

Z tego powodu anonimowe źródło zdecydowało się ujawnić pełny arkusz danych o nazwie Urządzenie uwierzytelniające Microchip Crypto, który pokazuje szczegółowe informacje na temat układu ATECC608A, dzięki czemu obecni i przyszli użytkownicy portfeli, w których zastosowano ten układ scalony, mogą dowiedzieć się wszystkiego na jego temat. Arkusz danych pokazuje wszystko, od ogólnych informacji o chipie po różne interfejsy, opis poleceń, kompatybilność i informacje na temat mechanizmów bezpieczeństwa do przechowywania i ochrony kluczy użytkownika.

Może Cię zainteresować: Bezpieczeństwo: kilka giełd ma luki w zabezpieczeniach, które narażają środki użytkowników na ryzyko

Wszystko o chipie ATECC608A

El dokument ujawnione wskazuje, że ATECC608A to mikrochip o wysokim poziomie bezpieczeństwa, zaprojektowany specjalnie do urządzeń pamięci masowej kryptowaluty. ATECC608A łączy najnowocześniejsze technologie w celu bezpiecznego przechowywania klucze prywatne, jednocześnie integrując akceleratory z różnymi protokołami uwierzytelniania i szyfrowania. Protokoły te kontrolują dostęp do różnych obszarów pamięci urządzenia, które można ograniczać i blokować, aby zapobiec niepożądanym zmianom w kluczach, danych lub innych przechowywanych plikach.

Ze swojej strony chip ATECC608A integruje również zestaw elastycznych poleceń, które umożliwiają wykorzystanie mikrochipu w szerokim zakresie zastosowań, takich jak uwierzytelnianie węzłów lub komponentów systemu, tworzenie i zarządzanie kluczami sesji dla wielu protokołów, adaptacja kluczy komunikacyjnych, szyfrowanie lub deszyfrowanie wiadomości lub danych, generowanie chronionych kluczy do pobierania oprogramowania, m.in. Podobnie ATECC608A zawiera macierz EEPROM, która może być używana do przechowywania do 16 kluczy, oprócz certyfikatów, różnych odczytów i zapisów, danych tylko do odczytu, zapisów zużycia i ogólnych ustawień bezpieczeństwa.

Podobnie układ ATECC608A wdraża kompletne rozwiązanie oparte na kryptografia asymetryczna klucza publicznego i prywatnego oraz integruje algorytm podpisu cyfrowego krzywej eliptycznej ECDSA oraz wiele pochodnych algorytmów funkcyjnych haszysz Bezpieczny algorytm skrótu (SHA), w tym SHA-256; Ma to na celu umożliwienie weryfikacji podpisu cyfrowego przez osoby trzecie bez narażania bezpieczeństwa urządzenia lub przechowywanych środków.

Ogólnie rzecz biorąc, jest to urządzenie zaprojektowane do bezpiecznego i niezawodnego przechowywania wielu kluczy prywatnych wygenerowanych przez użytkownika wraz z powiązanymi z nimi kluczami publicznymi, tak aby klucze prywatne nie opuszczały urządzenia w żadnym momencie podczas jego użytkowania.

Coldcard wypowiada się przeciwko wyciekowi poufnych informacji

Choć informacje opublikowane przez anonimowe źródło są przez firmę i jej twórców klasyfikowane jako poufne, przedstawiciele firmy podkreślają, że wyciek dokumentu informacyjnego na temat ATECC608A pozwala użytkownikom poznać informacje, które do tej pory były dostępne jedynie badaczom zajmującym się cyberbezpieczeństwem.

Na swoim koncie na Twitterze dyrektor Coinkite: Rodolfo Nowak, wskazał, że wyciek nie stanowi problemu dla firmy odpowiedzialnej za rozwój portfeli sprzętowych Coldcard. Podobnie w odpowiedzi na komentarz wskazujący, że wyciek mogła dokonać osoba mająca dostęp do producenta, Novak podkreślił, że jest to obecnie oprogramowanie open source dostępne dla każdego; Choć Novak zaznaczył również, że ze względu na podpisaną z firmą umowę o zachowaniu poufności, nie może publicznie ujawniać informacji na temat chipa ani podawać bliższych szczegółów tego, co się wydarzyło.

Kontynuuj czytanie: Badacz odkrywa lukę w zabezpieczeniach Ledgera, która pozwala na wydawanie Bitcoinów przy użyciu w pełni ważnych podpisów