Le groupe Lazarus intensifie ses attaques contre les développeurs de cryptomonnaies en créant des sociétés écrans aux États-Unis et en distribuant des logiciels malveillants avancés. Découvrez comment ces pirates opèrent et pourquoi il est crucial de renforcer la sécurité dans le secteur de la blockchain.

Le monde des cryptomonnaies, qui a révolutionné le système financier avec sa promesse de décentralisation et de liberté, est confronté à une menace croissante et sophistiquée. Le tristement célèbre groupe Lazarus a intensifié sa campagne cybernétique, utilisant désormais des sociétés écrans aux États-Unis pour attaquer les développeurs de crypto-monnaies avec des logiciels malveillants très complexes.

Cette nouvelle tactique, découverte par des chercheurs de la société de cybersécurité Silent Push, révèle le niveau alarmant de sophistication et de stratégie déployé par ce groupe lié à la Corée du Nord pour infiltrer l'industrie de la crypto-monnaie, mettant en danger la sécurité des entreprises et des projets au sein de l'écosystème blockchain.

ENTREZ DANS LA CRYPTO EN TOUTE CONFIANCE – PRÉPAREZ VOTRE PORTEFEUILLELes actions de Lazarus constituent non seulement une menace économique, mais érodent également la confiance et la sécurité dans l’écosystème blockchain, soulignant le besoin urgent de renforcer les mesures de protection et de sensibilisation au sein de la communauté crypto. Ci-dessous, nous examinerons de plus près le fonctionnement du groupe Lazarus, l'impact des logiciels malveillants sur les crypto-monnaies et pourquoi le renforcement de la sécurité de la blockchain est essentiel.

La nouvelle méthode du groupe Lazarus pour infiltrer les crypto-monnaies

La dernière tactique du groupe Lazarus, une équipe de pirates informatiques nord-coréens liée à la Corée du Nord, consiste à Création et utilisation de sociétés écrans aux États-Unis comme façade pour leurs cyberattaques. Des entreprises comme Blocknovas LLC, Softglide LLC y Agence Angeloper, enregistrés dans des États comme le Nouveau-Mexique et New York avec de fausses identités et des adresses inexistantes, ont servi de plateformes légales pour la distribution de logiciels malveillants ciblant spécifiquement les développeurs du monde de la cryptographie.

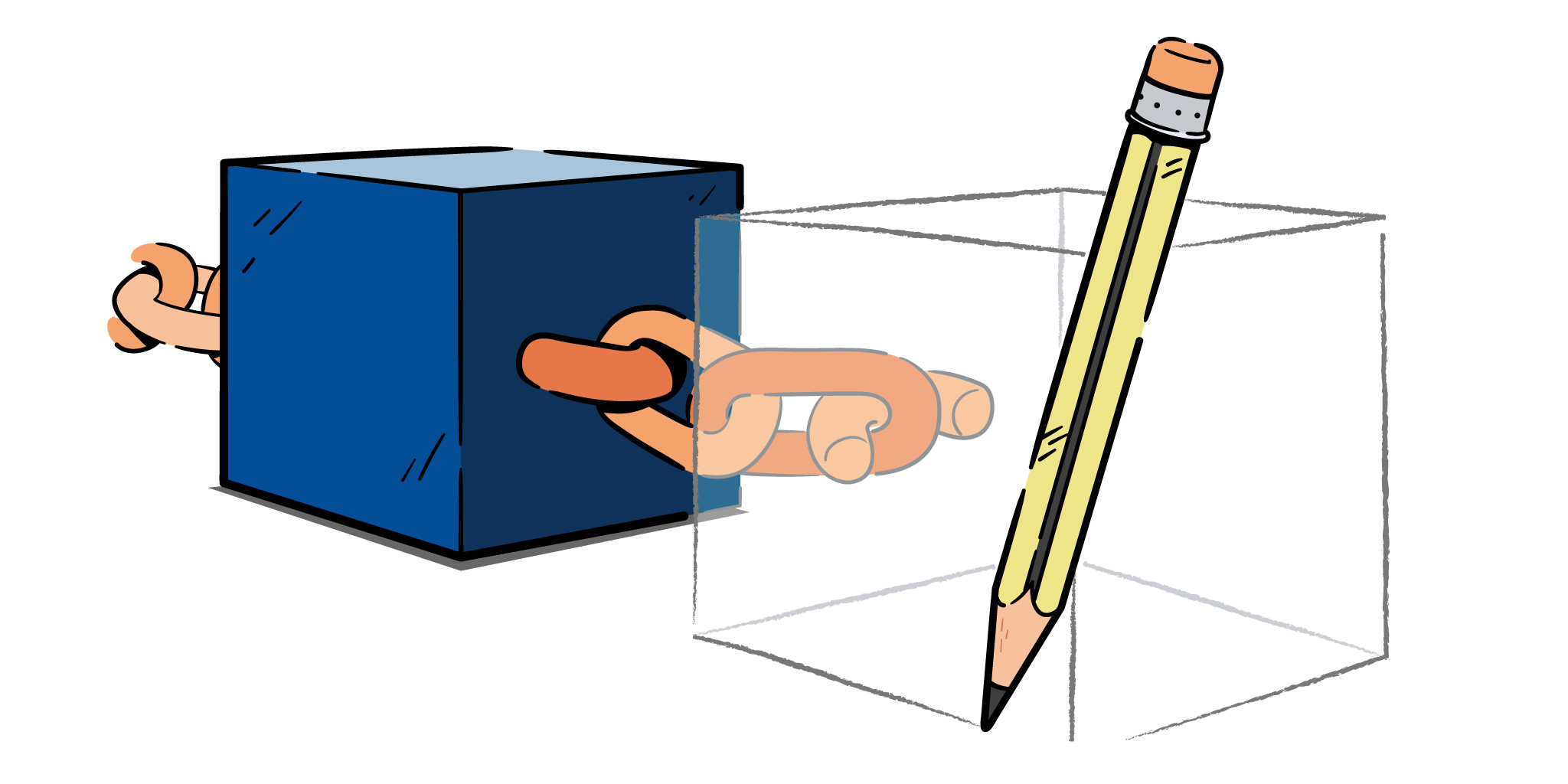

Selon le signaler De la société de cybersécurité, le groupe de hackers profite de l'apparence légitime de ces entreprises pour publier des offres d'emploi frauduleuses et inciter les développeurs à télécharger des logiciels apparemment inoffensifs, mais il contient en réalité des logiciels malveillants cryptographiques conçus pour infiltrer vos systèmes. Ce ingénierie sociale est la clé de son succès, car il cible directement les professionnels qui manipulent des technologies critiques au sein du secteur.

« Les tactiques des acteurs de la menace des entretiens contagieux impliquent souvent l'ingénierie sociale. Notre équipe a découvert l'utilisation de fausses offres d'emploi pour diffuser des logiciels malveillants, tels que BeaverTail, InvisibleFerret et OtterCookie, afin de permettre l'accès à distance et le vol de données., a indiqué l'entreprise.

Les chercheurs de Silent Push précisent que les logiciels malveillants déployés sont souvent sophistiqués, capables d'extraire des informations sensibles telles que clés privées, données de portefeuille numérique et identifiants d'accès. Par exemple, Six packages npm malveillants ont été identifiés, couramment utilisés dans les environnements de développement JavaScript, qui imitent les noms de bibliothèques légitimes pour inciter les développeurs à installer ces composants infectés.

Cours sur la Blockchain

Niveau basiqueSuivez ce cours où nous expliquons la blockchain de manière claire, simple et concise afin que vous ayez une idée très claire de ce en quoi consiste cette nouvelle technologie.

Ces types d’attaques sont exacerbés par le fait que Lazarus maintient des référentiels ouverts sur des plateformes comme GitHub, ce qui leur donne un vernis de légitimité et facilite leur propagation sans susciter de soupçons immédiats. La persévérance et le secret du groupe garantissent que même si des packages malveillants sont détectés et supprimés, de nouvelles versions ou des composants alternatifs prendront leur place, garantissant ainsi la continuité opérationnelle.

ACHETEZ ALPACA FINANCE SUR BIT2MEDe plus, les attaquants exploitent les vulnérabilités des infrastructures tierces. Un cas emblématique fut celui de Piratage Bybit, où Lazarus a manipulé l'interface d'un service d'auto-conservation pour les portefeuilles multi-signatures, volant environ 1.400 milliard de dollars en Ethereum en exploitant les informations d'identification des développeurs compromises.

Ces méthodes démontrent une combinaison mortelle de création de façades juridiques et d’exploitation technologique visant spécifiquement à violer les environnements de développement, démontrant une compréhension approfondie et une planification méticuleuse de l’écosystème cryptographique.

Une menace croissante dans l'espace crypto

Les logiciels malveillants cryptographiques constituent une menace sérieuse et multiforme pour l’écosystème des cryptomonnaies. Au-delà du vol direct de fonds, ces infections permettent l’accès non autorisé à des informations stratégiques, le développement d’attaques futures et la perturbation des opérations de projets numériques.

L’exploitation minière illégale ou le cryptojacking, où les ressources informatiques des victimes sont exploitées pour générer des cryptomonnaies sans leur consentement, n’est qu’un exemple de l’ampleur de ces attaques. Lazarus utilise des logiciels malveillants qui non seulement extraient la crypto-monnaie des portefeuilles numériques, mais se cachent également dans les navigateurs populaires, ciblant directement les développeurs de crypto-monnaie et les utilisateurs vulnérables.

Ce type de malware affecte également la continuité du projet et la confiance des utilisateurs et des investisseurs. La compromission des développeurs ouvre la porte au sabotage, à l’insertion de codes malveillants dans les projets ou à la manipulation d’informations sensibles, ce qui peut entraîner des pertes importantes et des atteintes à la réputation des entreprises du secteur.

OPÉREZ AVEC PENGU ICILa sophistication de Lazarus dans la création de logiciels malveillants persistants, capables de s'intégrer dans les chaînes d'approvisionnement de logiciels et d'échapper à la détection, fait de ces attaques un risque latent pour l'écosystème mondial.

Dans le cadre de cette sophistication accrue, les chercheurs de Silent Push ont également souligné que les pirates du groupe Lazarus sont Utiliser l'intelligence artificielle pour créer des images sophistiquées et créer des profils d'« employés » pour les trois sociétés écrans de cryptomonnaie aux États-Unis, afin de rendre la tromperie plus crédible aux yeux des demandeurs d’emploi sans méfiance.

L'importance de la sécurité dans la Blockchain

Dans ce contexte, la sécurité de la blockchain et la sensibilisation au secteur de la cryptographie jouent un rôle fondamental. Garder protocoles de sécurité robustes Il est essentiel de protéger à la fois l’infrastructure technologique et les agents humains impliqués dans le développement et l’exploitation des actifs numériques.

C'est crucial promouvoir des pratiques avancées de cybersécurité y compris des audits réguliers, une authentification multifactorielle, une gestion rigoureuse des informations d'identification et un examen minutieux de tous les composants logiciels utilisés dans l'environnement de développement. Le éducation constante Les risques associés au phishing, à l’ingénierie sociale et aux packages malveillants peuvent atténuer l’exploitation de l’erreur humaine comme principale porte d’entrée de ces attaques.

De plus, les plateformes cryptographiques et les fournisseurs de services doivent mettre en œuvre des contrôles stricts dans leurs processus de développement et de déploiement, empêchant l’intégration non supervisée de packages provenant de sources non vérifiées. Par exemple, Examinez attentivement les référentiels npm et autres environnements open source pour identifier les menaces potentielles.

ACHETEZ ZORA SUR BIT2MEEnfin, chaque personne faisant partie de cet écosystème doit être vigilante et se préparer aux techniques de phishing et de manipulation, en comprenant que La sécurité est un effort commun. La confiance dans la technologie blockchain se construit en protégeant ses piliers fondamentaux : la sécurité, la transparence et l’intégrité.

L'investissement en cryptoactifs n'est pas entièrement réglementé, peut ne pas convenir aux investisseurs particuliers en raison de la forte volatilité et il existe un risque de perdre tous les montants investis.