Joe Grand, connu sous le nom de « Kingpin », a réussi à pirater un portefeuille matériel Trezor appartenant à l'homme d'affaires Dan Reich, qui l'a embauché pour récupérer 2 millions de dollars que contenait le portefeuille THETA.

Sur sa chaîne YouTube, l'ingénieur et hacker Joe Grand, plus connu sous le nom de « Kingpin », a expliqué comme il l'a fait pour pirater le portefeuille matériel Trezor de l'homme d'affaires américain Dan Reich, qui a oublié le code PIN d'accès à 5 chiffres de son portefeuille.

Bien qu'il existe de nombreuses histoires de personnes qui ont malheureusement perdu l'accès à leurs portefeuilles de cryptomonnaies, pour diverses raisons, l'histoire de Dan Reich, qui a investi 50.000 2018 $ dans THETA avec un ami en XNUMX, se termine par une fin heureuse. Grâce à Les années de carrière de Joe Grand en tant que hacker, Son grande compétence et d'une vulnérabilité déjà corrigée sur les appareils Trezor, l'homme d'affaires américain a pu à nouveau accéder à ses fonds, qui s'étaient appréciés de plus de 4.000 XNUMX % depuis son investissement initial.

Au total, le THETA déposé dans le portefeuille matériel Trezor s'élevait à environ 2 millions de dollars au moment de la récupération, rapporté Grand à The Verge.

Il peut vous intéresser: Cybersécurité : nouveau malware ciblant les crypto-monnaies détecté depuis Telegram

Comment l’histoire a-t-elle commencé ?

Reich et son ami avaient déposé des crypto-monnaies THETA dans un portefeuille matériel Trezor, afin d'en conserver la garde et de ne pas en perdre l'accès. Ironiquement, ils ont tous deux oublié le code PIN à 5 chiffres du portefeuille numérique et n'ont donc pas pu accéder à leurs fonds lorsqu'ils ont commencé à croître en 2020. Bien que l'appréciation de THETA ait été considérable à cette époque, les deux amis ont décidé d'abandonner en ne se souvenant pas du code d'accès.

Cependant, en 2021, THETA leur a réservé une grande surprise, lorsque sa valeur a commencé à croître de façon exponentielle jusqu'à atteindre un sommet historique de 15,2 $ par unité en avril dernier. L'élan haussier de la crypto-monnaie a renouvelé l'intérêt de Reich et de son ami à retrouver l'accès à leur portefeuille, ce qui les a menés loin. Plusieurs experts en matériel ont refusé de les aider jusqu'à ce qu'ils trouvent Joe Grand, résidant à Portland, aux États-Unis.

Trois mois d'essais et d'erreurs

Pour accéder au portefeuille matériel, Grand s'est appuyé sur une recherche menée par Saleem Rashid, un hacker de 15 ans, en 2017, expliquant une vulnérabilité présente dans les appareils Trezor qui permettait d'accéder aux fonds sans utiliser le code PIN. Grand dit que, sur la base de ces recherches, il pensait que ce serait un « jeu d'enfant » d'accéder aux fonds stockés dans le portefeuille Trezor de Reich.

Au cours de ses recherches, Rashid a découvert que lors d'une mise à jour, lors de l'activation d'un portefeuille Trezor, celui-ci enregistrait une copie du code PIN et de la clé dans la RAM. Une vulnérabilité qui permettrait à Grand d'accéder au THETA stocké dans le portefeuille de Reich. Cependant, les portefeuilles matériels Trezor sont configurés avec un haut niveau de sécurité (RDP2) sur leur microcontrôleur (puce), ce qui a empêché Grand de lire la RAM, où la clé d'accès était stockée.

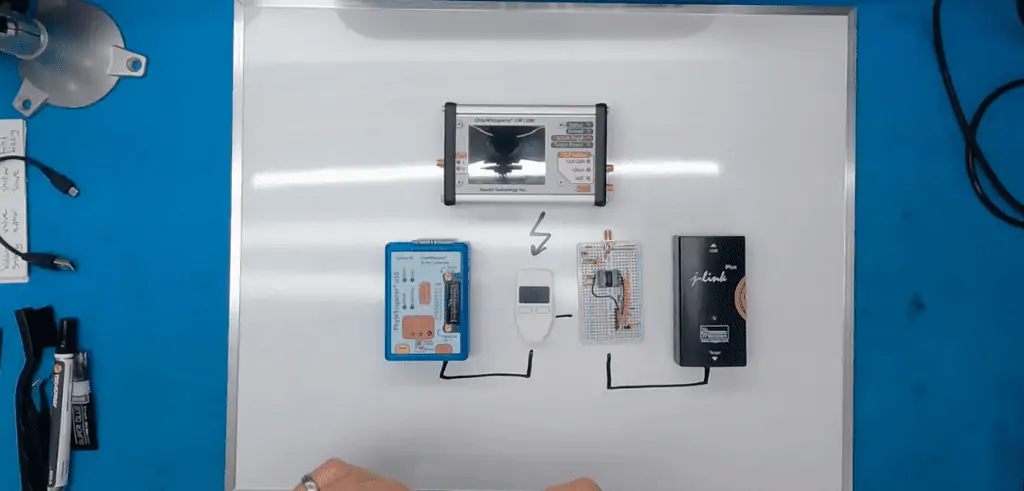

Joe Grand dit qu'il a dû acquérir plusieurs appareils Trezor, comme celui de Reich, et y installer le même firmware pour commencer une série « d'essais et d'erreurs » qui a duré 3 mois.

« …Cela m'a rappelé que le piratage informatique est toujours imprévisible, passionnant et éducatif, peu importe depuis combien de temps on le pratique. Dans ce cas, les enjeux étaient plus élevés que d’habitude : je n’avais qu’une seule chance de réussir. »

Décrypter le portefeuille

En fin de compte, Grand a réussi à contourner la sécurité des portefeuilles Trezor en utilisant une méthode d'injection de fautes, connue sous le nom de Glitching; avec lequel il a pu affecter la tension de la puce, brisant la sécurité RDP2 et forçant le portefeuille en mode mise à jour, pour installer et exécuter son propre script et récupérer la clé d'accès à partir de la RAM du portefeuille.

C'était un exploit assez risqué, qu'il fallait répéter plusieurs fois pour trouver le moment exact pour briser la sécurité du portefeuille. Grand s'est engagé auprès de Reich à reproduire avec succès le piratage sur 3 portefeuilles avant de l'exécuter sur son appareil. Si quelque chose s'était mal passé et avait effacé la RAM par inadvertance, Reich et son ami auraient dû dire « au revoir » à leurs fonds pour toujours. Au total, il a fallu 3 heures et 19 minutes pour capturer le code PIN à 5 chiffres de Reich et du portefeuille de son ami.

Vulnérabilité corrigée

Bien avant les déclarations de Joe Grand, la société de développement de Trezor, SatoshiLabs, avait publié un libérer pour signaler cette vulnérabilité. En juillet 2017, la société a indiqué que la vulnérabilité avait déjà été corrigée. Les développeurs ont publié une nouvelle version du micrologiciel Trezor, v1.5.2, qui corrige le problème de sécurité affectant tous les appareils dotés de versions antérieures à celle-ci.

À l'époque, SatoshiLabs avait également précisé que la vulnérabilité ne pouvait pas être exploitée à distance, il n'y avait donc aucun risque pour les fonds stockés sur les appareils sous la garde de leurs propriétaires. Ainsi, pour exploiter la vulnérabilité, Grand devait avoir un accès direct au portefeuille matériel. Les développeurs de Trezor ont rappelé une fois de plus qu'il s'agit d'un exploit présentant peu de risques pour ses utilisateurs actuels.

Une fin heureuse

Bien que ce soit une histoire avec une fin heureuse, chez Bit2Me nous nous souvenons de l'importance de faire une approbation écrite du graine ou mots clés lors de la première configuration d'un portefeuille matériel, ainsi que lors de la création d'une sauvegarde écrite du code PIN d'accès. De plus, il est important de conserver cette sauvegarde dans un endroit sûr et sécurisé, car si vous la perdez, il sera impossible de restaurer un portefeuille et de récupérer vos fonds.

Les portefeuille matériel Ce sont les appareils les plus sécurisés qui existent dans l’industrie de la cryptographie pour stocker les crypto-monnaies à froid, sans connexion au réseau. la blockchain en terrain de jeu ou Internet. Tant qu’ils sont utilisés correctement, ils offriront une expérience agréable.

Apprenez avec Bit2Me Academy : si vous souhaitez en savoir plus sur les portefeuilles matériels, visitez l'article Que sont les portefeuilles matériels?

Continuer la lecture: La firme Neodyme détecte un bug de sécurité qui a risqué des millions de dollars dans Solana