Trust Wallet hat eine Sicherheitslücke in Version 2.68 seiner Chrome-Erweiterung bestätigt, die den Diebstahl von Guthaben ermöglichte. Erfahren Sie mehr über die technischen Details, die Behebung in Version 2.69 und die dringend zu ergreifenden Schutzmaßnahmen.

Die Sicherheit von Trust Wallet-Nutzern, die die Google Chrome-Browsererweiterung verwenden, wurde durch ein fehlerhaftes Update beeinträchtigt. Das Entwicklerteam der Kryptowährungs-Wallet bestätigte kürzlich das Vorhandensein einer Sicherheitslücke. Kritische Sicherheitslücke in Version 2.68 der Software, die es externen Akteuren ermöglichte, Transaktionen durchzuführen und Gelder abzuheben, ohne dass eine Zustimmung des Benutzers oder eine manuelle Unterschrift erforderlich war.

Dieser Sicherheitsvorfall hat eine sofortige Reaktion der On-Chain-Community und des Unternehmens selbst ausgelöst, die alle Nutzer der Desktop-Version dringend aufgefordert haben, Aktualisieren Sie umgehend auf Version 2.69..

Anders als bei Phishing- oder Social-Engineering-Angriffen liegt diese Schwachstelle im offiziellen Quellcode der Anwendung und beeinträchtigt somit direkt die Integrität der Vermögensverwaltung. Wichtig ist, dass die Sicherheitslücke ausschließlich die Browsererweiterung betrifft; die Trust Wallet-Apps für iOS und Android sind nicht betroffen und bleiben sicher. gemeldet das Unternehmen.

Handeln Sie Kryptowährungen sicher bei Bit2MeDie Sicherheitslücke, die Trust Wallet-Nutzern offengelegt hat

Die betreffende Sicherheitslücke wurde durch vereinzelte Meldungen von Nutzern entdeckt, die unerklärliche Kapitalabflüsse auf ihren Kontoständen feststellten. Die Situation eskalierte, als der Sicherheitsforscher bekannt wurde als Zach XBT Der Bericht fasste die Beschwerden zusammen und gab eine öffentliche Warnung heraus. Laut dem Gutachten des Experten traten bei Nutzern, die das automatische Update der Chrome-Erweiterung auf Version 2.68 erhalten hatten, wenige Stunden nach der Installation unautorisierte Datentransfers auf.

Obwohl der Ursprung dieser Sicherheitslücke offiziell noch nicht bestätigt ist, scheint sie mit einem/einer/einem … zusammenzuhängen. Fehler in der Signaturvalidierungslogik Innerhalb der Erweiterung. Normalerweise muss jede Geldüberweisung vom Nutzer per Passwort oder biometrischer Authentifizierung über die Benutzeroberfläche bestätigt werden. Ein fehlerhafter Code in Version 2.68 ermöglichte es jedoch, diesen kritischen Schritt zu umgehen, wodurch Wallets anfällig für Skripte wurden, die Überweisungen mit den Berechtigungen der aktiven Sitzung initiieren konnten.

Angesichts der Schwere des Falles Trust Wallet hat Version 2.69 veröffentlicht. Um die Sicherheitslücke zu beheben, wurden die Nutzer gebeten, die Erweiterung nicht zu öffnen, falls sie vermuteten, das manipulierte Update zu verwenden. Allein die Aktivierung der Benutzeroberfläche konnte die Ausführung von vorab vorhandenem Schadcode auslösen.

Das Unternehmen erklärte, dass die sicherste Methode zur Behebung des Problems darin bestehe, ein Browser-Update zu erzwingen oder die Erweiterung direkt aus dem offiziellen Store neu zu installieren und dabei zu überprüfen, ob es sich um die korrigierte Version handele, bevor man die Zugangsdaten erneut eingebe oder Guthaben entsperre.

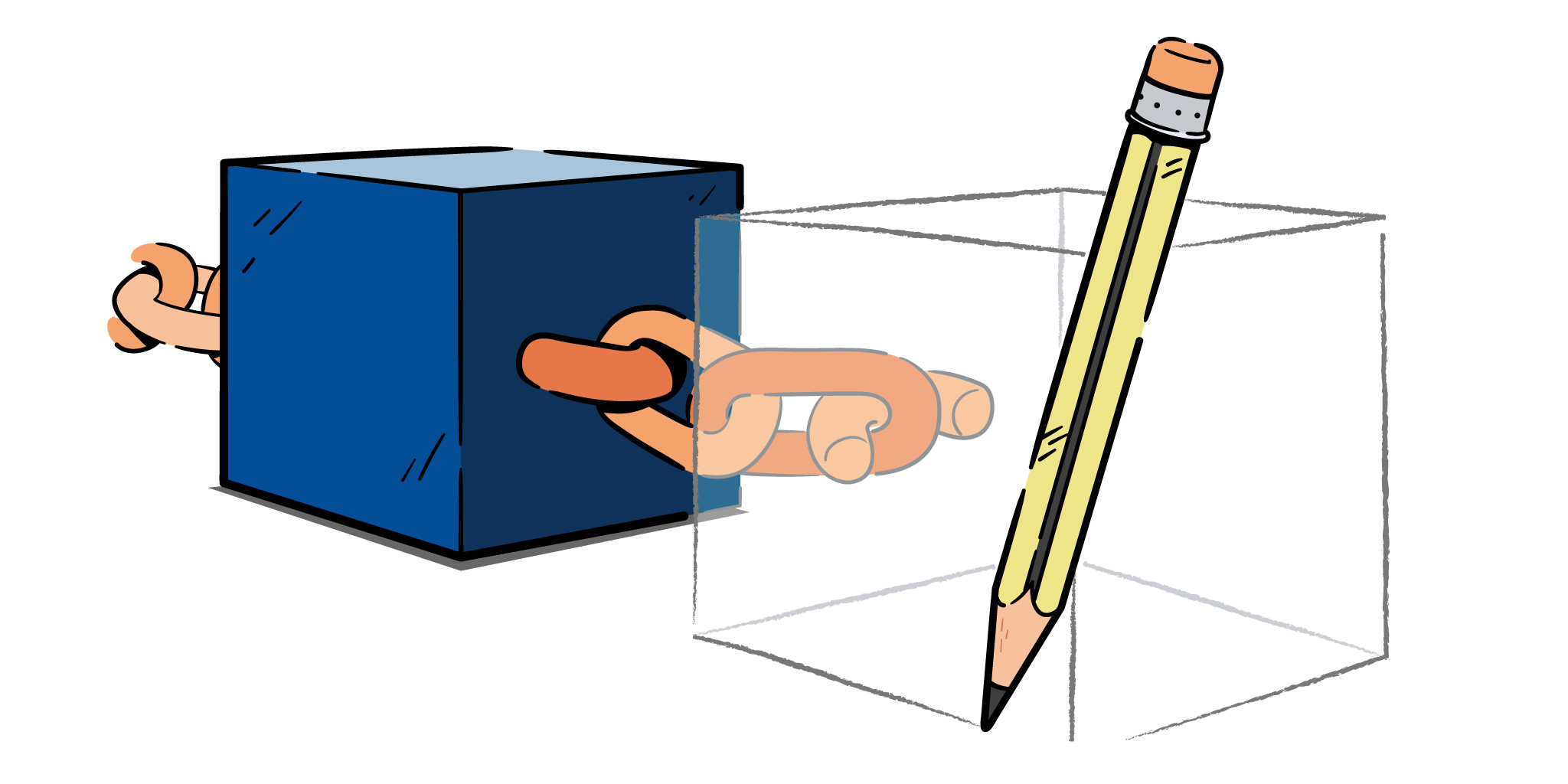

Dieser Sicherheitsvorfall hat einmal mehr eine Lektion verdeutlicht, die im Krypto-Ökosystem oft vergessen wird. Die Sicherheit der Blockchain ist nach wie vor intakt, das Risiko liegt jedoch nicht im Netzwerk selbst, sondern in den Tools, die es mit den Nutzern verbinden. Zwar wurde keine Blockchain kompromittiert, aber die Software, die sie verknüpfte, versagte. Dies zeigt, dass die Systemstärke irrelevant ist, wenn die Schnittstelle, die die privaten Schlüssel schützt, zur eigentlichen Schwachstelle wird.

Kryptowährungen kaufen: Hier Ihr Portfolio verwaltenDas versteckte Risiko von Browsererweiterungen

Dieser Sicherheitsvorfall gefährdet die gängige Praxis, große Mengen an Kryptowährung über Webbrowser wie Chrome zu verwalten. Die Erweiterungen, die wir zur Verbindung von Wallets verwenden, haben weitreichende Zugriffsrechte und können so Daten auf jeder besuchten Webseite lesen und verändern. Diese Flexibilität, die Transaktionen beschleunigen soll, birgt die Gefahr schwerwiegender Probleme, falls jemand in den Code eindringt. Cybersicherheitsexperten warnen bereits seit Längerem davor. Updates stellen die größte Schwachstelle dar, da ein einziges infiziertes Paket in der Entwicklungskette Tausende von Nutzern sofort gefährden kann.

Anders als eigenständige Desktop-Anwendungen oder eine offline betriebene Cold Wallet teilen sich diese Erweiterungen einen permanenten Online-Bereich, der für Skripte aus dem gesamten Internet zugänglich ist. In den letzten Monaten kam es in der Kryptowelt zu einer Vielzahl von Angriffen auf diese Erweiterungen, von gefälschten Kopien beliebter Erweiterungen, die private Seeds abfangen, bis hin zu Einschleusungen in Updates von Handelstools. Dieser Fall ist jedoch insofern einzigartig, als er einen legitimen Ursprung hat. Das Problem trat in der offiziellen Software auf, die direkt aus dem Chrome Web Store heruntergeladen wurde.

Angesichts dieses jüngsten Vorfalls betonen Blockchain-Transaktionsanalysten, dass diese Gefahren im Design von Hot Wallets – Wallets, die jederzeit mit einem Klick einsatzbereit sind – begründet liegen. Diese Geschwindigkeit erweitert die Angriffsmöglichkeiten, und dieser Vorfall verdeutlicht die Notwendigkeit einer diversifizierten Verwahrung von Krypto-Assets. Vermögenden Privatpersonen wird daher empfohlen, sich nicht ausschließlich auf Tools mit automatischen Updates zu verlassen, die außerhalb ihrer direkten Kontrolle liegen.

Melde dich bei Bit2Me an und handle mit Kryptowährungen.Eindämmungsmaßnahmen und Nutzerperspektiven

Während die Ermittlungen zur Ursache der Sicherheitslücke und zum vollen Ausmaß der Verluste andauern, liegt der Fokus nun auf dem Krisenmanagement und der Unterstützung der Opfer.

ZachXBT hat die Initiative ergriffen, die betroffenen Adressen zu sammeln, um den Fluss der gestohlenen Gelder nachzuverfolgen – ein gängiges Vorgehen, um Geldwäsche durch Angreifer zu verhindern. Gleichzeitig hat der Forscher das Trust Wallet-Team öffentlich nach der Möglichkeit einer Entschädigung betroffener Nutzer gefragt, ein heikles Thema, das oft über den langfristigen Ruf von Dienstleistern in diesem Sektor entscheidet.

Das Support-Team des Unternehmens hat begonnen, die betroffenen Nutzer zu kontaktieren, um sie über die nächsten Schritte zu informieren. Die Unwiderrufbarkeit von Blockchain-Transaktionen erschwert jedoch die direkte Rückgewinnung der Gelder.

Generell wird Nutzern, die vermuten, dass ihre digitale Geldbörse kompromittiert wurde, empfohlen, die betreffende Adresse als „vernichtet“ zu betrachten und alle verbleibenden Guthaben auf eine neue Adresse mit einer völlig neuen Seed-Phrase zu übertragen. Die Beibehaltung derselben Adresse, selbst nach einem Software-Update, kann ein unnötiges Restrisiko darstellen.

Blockchain Kurs

BasislevelNehmen Sie an diesem Kurs teil, in dem wir Blockchain auf klare, einfache und prägnante Weise erklären, damit Sie eine sehr klare Vorstellung davon haben, woraus diese neue Technologie besteht.