Cybersicherheitsforscher haben eine neue Bedrohung im Netzwerk entdeckt: eine Ransomware namens Pay2Key, die eine neue Angriffsmethode anwendet, um ihre Opfer in weniger als einer Stunde zu erpressen und zu betrügen.

Die potenzielle Gefahr, die dieses Neue darstellt Ransomware Derzeit liegt es an seiner Schnelligkeit, einen Angriff auszuführen. Pay2Key ist darauf ausgelegt, die Daten des Opfers in weniger als einer Stunde zu kapern und zu verschlüsseln und dann ein Lösegeld zu fordern criptomonedas. Wie die Cyber Threat Intelligence-Abteilung erklärt: Check Point ResearchSeit Anfang November richtet diese bisher unbekannte Ransomware Angriffe auf israelische Unternehmen und verschafft sich Zugang zu den Netzwerken mehrerer Organisationen und Unternehmen in diesem Land, um deren Daten zu kapern.

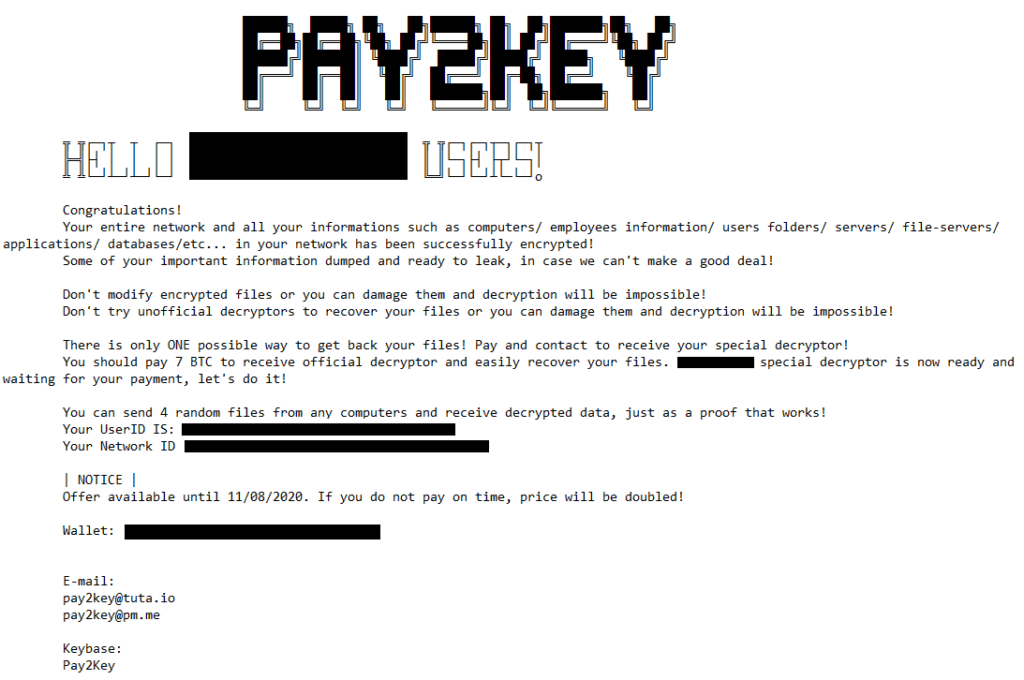

Check Point fällt auf Forschung dass der Angreifer, der hinter dieser Ransomware steckt, möglicherweise irgendwann vor der Ausführung des Angriffs Zugang zu den Netzwerken der Opfer erlangt hat, dass Pay2Key aber auch eine wichtige und beunruhigende Eigenschaft aufweist, nämlich die Fähigkeit „Machen Sie schnell etwas, um die Ransomware innerhalb einer Stunde im gesamten Netzwerk zu verbreiten.“. Die Forscher von Check Point weisen ihrerseits darauf hin, dass die Opfer nach der Durchführung des Angriffs und der vollständigen Infektion des gesamten Netzwerks eine Nachricht von den Angreifern erhielten, dass sie eine Belohnung zahlen müssten, um wieder Zugriff und Kontrolle über ihre Daten zu erhalten und diese zu verschlüsseln Informationen und der als Belohnung geforderte Betrag ist nach Meinung der Forscher relativ gering; zwischen etwa 7 und 9 Bitcoins (BTC), was etwa 112.000 USD bzw. 144.000 USD entspricht, basierend auf dem aktuellen Preis der Kryptowährung zum Zeitpunkt der Drucklegung.

Es könnte Sie interessieren: Kritischer Fehler betrifft Bitcoin SV-Multisigs

Wer ist von dieser Ransomware betroffen?

Dieser Angriff richtet sich gegen Windows-Betriebssysteme und den Forschern zufolge erfolgt die anfängliche Netzwerkinfektion wahrscheinlich über eine RDP-Verbindung (Remote Desktop Protocol oder Remote Desktop Protocol), das die Kommunikation zwischen einem Server und einem Terminal zur Ausführung einer Anwendung oder Software ermöglicht. Ebenso weisen die Forscher darauf hin, dass wir es mit einer der schlimmsten Ransomwares auf dem Markt zu tun haben, da Pay2Key die Algorithmen AES und RSA zur Verschlüsselung verwendet.

Quelle: Check Point Research

Ursprung von Pay2Key

Offenbar konnten die Forscher von Check Point diese Ransomware nicht mit anderer auf dem Markt bekannter Schadsoftware dieser Familie in Verbindung bringen und gehen daher davon aus, dass es sich um eine von Grund auf entwickelte Ransomware handelt. Das Forscherteam stellte außerdem fest, dass die Identität des Angreifers noch unbekannt ist, obwohl mehrere im Code gefundene Spuren darauf hindeuten, dass er kein „englischer Muttersprachler“ ist. Check Point weist darauf hin, dass der Code und die Protokolldatei viele Tippfehler enthalten, darunter mehrere Inkonsistenzen, die darauf hindeuten, dass die Person möglicherweise nicht aus englischsprachigen Ländern stammt.

„Bei der Analyse der Funktionsweise der Pay2Key-Ransomware konnten wir sie nicht mit einem anderen bestehenden Ransomware-Stamm in Verbindung bringen und sie scheint von Grund auf neu entwickelt worden zu sein.“

Das erste Mal wurde diese Ransomware am 26. Oktober entdeckt, als das kompilierte „erste Sample“ aufgezeichnet wurde. Andererseits ereignete sich der erste registrierte Angriff mit dieser Ransomware etwa eine Woche nach ihrem Auftreten, am 1. November, als ein israelisches Unternehmen den Vorfall meldete.

Diese Ransomware ist in der Sprache C++ geschrieben, der dominierenden Sprache im Bitcoin-Code. Bitcoin Core; Darüber hinaus ist Pay2Key mit MSVC++ 2015 kompiliert, was es einfacher macht, seine Angriffe auf bestimmte Ziele zu richten, berichten die Forscher.

Ransomware, die schwer zu erkennen ist

Check Point verrät, dass derzeit nur der Antiviren-Scandienst verfügbar ist VirusTotal, erstellt von der spanischen Firma Hispasec Sistemas, konnte die Ransomware erkennen, obwohl sie keinen „Packer“ oder Schutz jeglicher Art verwendet, um ihre bösartigen internen Funktionen zu verbergen. In diesem Sinne scheint es für andere Antivirenprogramme auf dem Markt schwierig zu sein, dieses Problem zu erkennen, und Benutzer von Windows-Betriebssystemen sollten versuchen, sich mit gesundem Menschenverstand vor der neuen Bedrohung zu schützen. Es zeigt sich auch, dass ihnen während der Analyse der Ransomware mehrere Verbesserungen am Code aufgefallen sind, was zeigt, dass die Entwickler dieser Schadsoftware aktiv daran arbeiten und neue Funktionen hinzufügen, um die Angriffe zu verbessern.

„In der neuesten Version der Ransomware haben wir festgestellt, dass die Angreifer einen Selbstzerstörungsmechanismus sowie ein neues Befehlszeilenargument hinzugefügt haben – Noreboot. Der neue „Bereinigungs“-Mechanismus ist dafür verantwortlich, vom Angreifer erstellte Dateien zu löschen und die Maschine neu zu starten.“

Kurioserweise weist Check Point darauf hin, dass das KeyBase-Konto, das unter dem Namen „Pay2Key“ erstellt wurde, dasselbe Logo zeigt Smart-Vertrag Pay2Key EOSIO, offenbar weil bei der Suche nach „Pay2Key“ auf Google Images das Smart-Contract-Logo eines der ersten sichtbaren Ergebnisse ist.

Die Risiken der Pay2Key-Doppelerpressung

Neben der Entführung und Verschlüsselung von Daten und Informationen der Opfer und der Forderung nach Lösegeld setzen Angreifer eine neue Technik ein, die im Bereich von Cyberangriffen immer häufiger vorkommt, um den Druck auf ihre Opfer zu erhöhen und sie zu zwingen, das geforderte Lösegeld in kürzester Zeit zu zahlen Zeit möglich.

„Doppelte Erpressung ist eine Taktik, die zusätzlichen Druck auf die Opfer ausübt, das Lösegeld zu zahlen, wobei die Gefahr besteht, dass gestohlene Unternehmensdaten aus den Online-Netzwerken der Opfer verloren gehen.“

Damit folgt Pay2Key diesem Trend und droht seinen Opfern mit der Veröffentlichung der entführten Informationen für den Fall, dass die Opfer sich weigern, ein Lösegeld zu zahlen, oder wie in der Nachricht des Angreifers angegeben; freigeben „Wichtige Information… für den Fall, dass wir kein gutes Geschäft machen können!“. Forscher von Check Point sagen, dass die Angreifer offenbar bereit sind, diese Drohungen in die Tat umzusetzen, indem sie eine neue Website namens Onion erstellt haben, die darauf abzielt, durchgesickerte Daten von Pay2Key-Opfern zu teilen, die die Belohnung nicht zahlen.

Quelle: Check Point Research

Bisher wurden auf der Website Daten von drei israelischen Unternehmen veröffentlicht, die Opfer dieses Angriffs waren, und obwohl sich der Angriff hauptsächlich gegen Organisationen und Unternehmen in diesem Land richtete, a berichten de Schwanen registriert ein neues Opfer in Europa.

Überwachung von Rettungsaktionen

Anscheinend haben etwa vier mit dieser Ransomware angegriffene Unternehmen die Lösegeldzahlung geleistet, was es dem Forscherteam ermöglicht hat, den Bestimmungsort der in BTC getätigten Zahlungen zu verfolgen. Wie wir wissen, ist Bitcoin ein dezentrales und Open-Source-Netzwerk, sodass Zahlungen und Transaktionen innerhalb dieses Netzwerks erfolgen Blockchain Sie können von ihrem Ursprung bis zu ihrem endgültigen Bestimmungsort verfolgt werden.

So weist Check Point darauf hin, dass bei der Analyse der Transaktionen in BTC von dem Moment an, in dem das Opfer die Einzahlung an der vom Angreifer gesendeten Adresse vornimmt, und der gesamten Reise dieses Geldes über verschiedene Adressen von „Brieftaschen Intermediates“ konnten sie feststellen, dass die „Final Wallet“-Adresse mit dem Finanzdienstleistungsunternehmen mit Kryptowährungen verknüpft ist Excoino, die ihren Hauptsitz im Iran unterhält. Dem Bericht zufolge verlangt dieses Unternehmen vom Benutzer eine gültige iranische Telefonnummer und einen Identifikationscode; Um an der Börse tätig zu sein, benötigt Exocoino außerdem eine Kopie des Personalausweises, sodass die Besitzer der endgültigen Geldbörsen iranische Staatsbürger sind, die wahrscheinlich hinter dem Angriff auf israelische Unternehmen stecken.

Sicherheitsempfehlungen

Zunächst empfehlen Forscher, dass Sie aktualisierte Backups der wichtigsten gespeicherten Daten und Informationen erstellen, damit Sie, wenn Sie Opfer dieser Ransomware werden, auf die Informationen zugreifen können. Ebenso wird empfohlen, die Windows-Antivirenversionen und andere Anwendungen auf dem neuesten Stand zu halten und solche Updates von den offiziellen Websites der Unternehmen herunterzuladen und nicht über Links oder Anhänge in E-Mails oder von Websites, die über externe Medien beworben werden.

Entwickler halten es außerdem für wichtig, über neue Cyber-Angriffe und Bedrohungen, die auf dem Markt auftauchen, auf dem Laufenden zu bleiben, damit Benutzer, Unternehmen und Organisationen ein „Situationsbewusstsein“ über bestehende Risiken haben, die ihre Informationen gefährden. Und wenn Sie eine Anomalie entdecken, wird empfohlen, diese sofort dem Cybersicherheitsdienstleister oder der Computersicherheitsabteilung des entsprechenden Unternehmens oder der entsprechenden Organisation zu melden.

Weiterlesen: Neues APT: ESET entdeckt die XDSpy-Gruppe, die vertrauliche Daten von europäischen Regierungen stiehlt